AI時(shí)代企業(yè)零信任架構(gòu)的頂層設(shè)計(jì)與技術(shù)洞察

在數(shù)字化轉(zhuǎn)型浪潮與人工智能技術(shù)深度融合的今天,企業(yè)網(wǎng)絡(luò)安全正面臨前所未有的挑戰(zhàn)與機(jī)遇。傳統(tǒng)的基于邊界的“城堡-護(hù)城河”式安全模型,在云原生、遠(yuǎn)程辦公、物聯(lián)網(wǎng)設(shè)備泛在化的場(chǎng)景下已顯露出根本性不足。零信任安全架構(gòu)以其“從不信任,始終驗(yàn)證”的核心思想,成為應(yīng)對(duì)新時(shí)代威脅的必然選擇。本文將探討AI時(shí)代下,企業(yè)構(gòu)建零信任架構(gòu)的頂層設(shè)計(jì)思路與關(guān)鍵技術(shù)洞察。

一、 頂層設(shè)計(jì):戰(zhàn)略、原則與框架

零信任的落地首先是一場(chǎng)自上而下的戰(zhàn)略轉(zhuǎn)型,而非單純的技術(shù)堆砌。其頂層設(shè)計(jì)應(yīng)聚焦于以下核心:

- 戰(zhàn)略對(duì)齊與業(yè)務(wù)驅(qū)動(dòng):零信任建設(shè)必須與企業(yè)整體數(shù)字化戰(zhàn)略和業(yè)務(wù)目標(biāo)緊密結(jié)合。它不僅是安全部門的職責(zé),更是支撐業(yè)務(wù)敏捷創(chuàng)新、保障數(shù)據(jù)資產(chǎn)安全流通、滿足合規(guī)要求(如GDPR、等保2.0)的戰(zhàn)略基石。決策層需明確其戰(zhàn)略價(jià)值,并將其納入企業(yè)長(zhǎng)期發(fā)展規(guī)劃。

- 核心原則的貫穿:

- 最小權(quán)限訪問:對(duì)任何用戶、設(shè)備、應(yīng)用和工作負(fù)載,僅授予完成特定任務(wù)所需的最低級(jí)別權(quán)限,并實(shí)施動(dòng)態(tài)調(diào)整。

- 顯式驗(yàn)證:對(duì)所有訪問請(qǐng)求,無論其源自內(nèi)部還是外部網(wǎng)絡(luò),都必須進(jìn)行嚴(yán)格、持續(xù)的身份認(rèn)證與授權(quán)。

- 假定 breach(假定已被入侵):設(shè)計(jì)架構(gòu)時(shí)默認(rèn)網(wǎng)絡(luò)內(nèi)部已經(jīng)存在威脅,因此需要持續(xù)監(jiān)控、分段隔離和快速響應(yīng)。

- 分層架構(gòu)框架:一個(gè)完整的零信任架構(gòu)通常包含以下邏輯層:

- 控制平面:作為“大腦”,負(fù)責(zé)制定、管理和執(zhí)行訪問策略。核心組件包括身份與訪問管理(IAM)、策略引擎、策略管理平臺(tái)等。

- 數(shù)據(jù)平面:作為“執(zhí)行者”,負(fù)責(zé)具體實(shí)施訪問控制。核心組件包括下一代防火墻(NGFW)、軟件定義邊界(SDP)、微隔離代理等。

- 數(shù)據(jù)/工作負(fù)載層:作為保護(hù)的核心對(duì)象,需要通過加密、數(shù)據(jù)分類、權(quán)限管控等手段進(jìn)行保護(hù)。

- 可見性與分析層:作為“感官與神經(jīng)”,通過持續(xù)收集用戶、設(shè)備、網(wǎng)絡(luò)、應(yīng)用日志和行為數(shù)據(jù),為風(fēng)險(xiǎn)評(píng)估和動(dòng)態(tài)策略提供輸入。

二、 AI賦能下的技術(shù)洞察與演進(jìn)

人工智能,特別是機(jī)器學(xué)習(xí)和行為分析技術(shù),為零信任架構(gòu)注入了強(qiáng)大的動(dòng)態(tài)智能,使其從“靜態(tài)規(guī)則驅(qū)動(dòng)”邁向“動(dòng)態(tài)風(fēng)險(xiǎn)驅(qū)動(dòng)”。

- 智能身份與行為分析:

- 用戶與實(shí)體行為分析(UEBA):AI算法能夠基線化每個(gè)用戶和設(shè)備的行為模式(如登錄時(shí)間、地點(diǎn)、訪問頻率、操作序列),實(shí)時(shí)檢測(cè)偏離基線的異常行為(如特權(quán)賬戶在異常時(shí)間訪問敏感數(shù)據(jù)),并觸發(fā)多因素認(rèn)證(MFA)升級(jí)或訪問阻斷。

- 自適應(yīng)認(rèn)證:基于上下文(設(shè)備健康狀態(tài)、網(wǎng)絡(luò)位置、行為風(fēng)險(xiǎn)評(píng)分)動(dòng)態(tài)調(diào)整認(rèn)證強(qiáng)度,實(shí)現(xiàn)安全與用戶體驗(yàn)的平衡。

- 動(dòng)態(tài)策略與微隔離:

- 基于風(fēng)險(xiǎn)的動(dòng)態(tài)訪問控制(RBAC到Risk-BAC):策略引擎集成AI風(fēng)險(xiǎn)評(píng)分,訪問決策不再是簡(jiǎn)單的“是/否”,而是根據(jù)實(shí)時(shí)風(fēng)險(xiǎn)等級(jí)動(dòng)態(tài)調(diào)整會(huì)話權(quán)限(如只讀訪問、限制操作、要求二次驗(yàn)證)。

- 智能微隔離:AI可以自動(dòng)學(xué)習(xí)應(yīng)用和工作負(fù)載間的正常通信模式,并自動(dòng)生成、推薦或執(zhí)行精細(xì)化的網(wǎng)絡(luò)分段策略,大幅降低東西向威脅橫向移動(dòng)的風(fēng)險(xiǎn)。

- 自動(dòng)化威脅檢測(cè)與響應(yīng):

- 在“假定 breach”原則下,AI能夠從海量遙測(cè)數(shù)據(jù)中快速識(shí)別隱蔽的高級(jí)持續(xù)性威脅(APT)和內(nèi)部威脅的跡象,并自動(dòng)編排響應(yīng)動(dòng)作(如隔離受感染端點(diǎn)、吊銷會(huì)話令牌),將威脅停留時(shí)間(MTTD/MTTR)降至最低。

- 技術(shù)融合趨勢(shì):

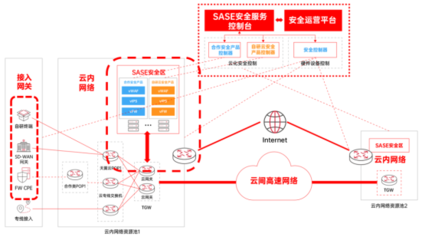

- SASE/SSE的融合:零信任網(wǎng)絡(luò)訪問(ZTNA)作為零信任的核心組件,正與安全服務(wù)邊緣(SSE,包含SWG、CASB、FWaaS)深度融合,形成安全訪問服務(wù)邊緣(SASE)云交付模式,為分布式企業(yè)提供統(tǒng)一、敏捷的安全能力。

- 云原生與DevSecOps集成:在容器和微服務(wù)環(huán)境中,零信任原則需融入CI/CD管道,實(shí)現(xiàn)“安全即代碼”,保障從開發(fā)到生產(chǎn)環(huán)境的一致性安全。

三、 對(duì)網(wǎng)絡(luò)技術(shù)服務(wù)的啟示

對(duì)于提供網(wǎng)絡(luò)技術(shù)服務(wù)的企業(yè)而言,AI時(shí)代的零信任浪潮既是挑戰(zhàn)也是巨大的市場(chǎng)機(jī)遇:

- 服務(wù)模式轉(zhuǎn)型:需從傳統(tǒng)的設(shè)備銷售、邊界防護(hù)集成,轉(zhuǎn)向提供以身份為中心、云網(wǎng)安融合、持續(xù)評(píng)估的動(dòng)態(tài)安全托管服務(wù)(MSSP 2.0)。

- 能力構(gòu)建重點(diǎn):加強(qiáng)在身份安全、AI安全分析、云安全、SASE/ZTNA解決方案等方面的技術(shù)積累與咨詢服務(wù)能力。

- 生態(tài)合作:零信任架構(gòu)涉及多技術(shù)領(lǐng)域,技術(shù)服務(wù)商需與身份提供商、云廠商、安全分析平臺(tái)等建立緊密的生態(tài)合作,為客戶提供端到端的整合方案。

- 價(jià)值傳遞:幫助客戶理解零信任的長(zhǎng)期業(yè)務(wù)價(jià)值(如保障混合辦公、加速云遷移、滿足合規(guī)),并采用分階段、循序漸進(jìn)的路線圖進(jìn)行落地,從高危場(chǎng)景(如遠(yuǎn)程訪問、數(shù)據(jù)中心東西向隔離)開始試點(diǎn),證明價(jià)值后再逐步擴(kuò)展。

###

AI時(shí)代的企業(yè)零信任架構(gòu),是一個(gè)融合了戰(zhàn)略決心、架構(gòu)思維與智能技術(shù)的系統(tǒng)工程。其頂層設(shè)計(jì)決定了方向,而AI技術(shù)的深度融入則提供了實(shí)現(xiàn)動(dòng)態(tài)、精準(zhǔn)、自適應(yīng)安全防護(hù)的關(guān)鍵能力。對(duì)于網(wǎng)絡(luò)技術(shù)服務(wù)商,唯有深刻理解這一趨勢(shì),提升自身的技術(shù)洞察與整合服務(wù)能力,方能幫助企業(yè)在充滿不確定性的數(shù)字世界中,構(gòu)建起真正韌性、智能的新一代安全防線。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.solartime.cn/product/41.html

更新時(shí)間:2026-05-08 09:54:22